Clés crypto physiques : quand la menace sort de l'écran

Enlèvements, séquestrations, violences : la France épicentre mondial des attaques ciblant les détenteurs de cryptomonnaies

Un phénomène qui explose

En janvier 2025, le cofondateur de Ledger, David Balland, est enlevé à son domicile dans le centre de la France avec sa compagne. Les ravisseurs lui sectionnent un doigt et exigent une rançon de 10 millions d’euros en cryptomonnaies. L’affaire se termine par l’intervention du GIGN et le gel des fonds par Tether en quelques heures. On pourrait croire à un cas isolé. Ce n’est que le début.

Depuis, la France est devenue la capitale mondiale des enlèvements liés aux cryptomonnaies. Plus de 30 cas documentés depuis 2025, dont une vingtaine rien qu’en France. En février 2026, CNN rapporte le sauvetage d’une mère et sa fille séquestrées à Manosque. Les « wrench attacks », ces agressions physiques visant à forcer le transfert de crypto, ont bondi de 75 % en un an avec 72 incidents confirmés dans le monde. L’Europe concentre plus de 40 % des cas, et la France en représente 80 % au niveau européen.

Les pertes liées aux agressions physiques ont dépassé 40 millions de dollars en 2025. Et ces chiffres ne comptent que les cas rapportés.

Pourquoi le RSSI est concerné

On pourrait penser que les enlèvements pour crypto sont un problème de sécurité personnelle qui ne concerne pas l’entreprise. C’est une erreur d’analyse. Plusieurs raisons font que ce sujet atterrit directement sur le bureau du RSSI.

Les fuites de données créent les cibles

Les attaquants ne choisissent pas leurs victimes au hasard. Les fuites de données des plateformes d’échange, les registres publics d’entreprises, les réseaux sociaux et les déclarations fiscales permettent d’identifier les détenteurs, leur patrimoine estimé et leur adresse. La fuite de la base clients de Ledger en 2020 continue d’alimenter des campagnes de phishing physique par courrier postal en 2026, avec de fausses lettres imitant Ledger et Trezor demandant aux victimes de saisir leur phrase de récupération.

Les dirigeants et collaborateurs sont exposés

Dans une entreprise où des dirigeants ou collaborateurs sont connus pour détenir des cryptomonnaies, le risque n’est plus seulement cyber mais physique. Un directeur financier, un fondateur, un responsable blockchain : tous peuvent devenir des cibles. L’enlèvement d’un collaborateur a des conséquences directes sur l’entreprise, même si la rançon demandée est en cryptomonnaies personnelles.

Le phishing physique est une nouvelle menace

Les criminels envoient désormais des lettres postales physiques aux utilisateurs de wallets Ledger et Trezor, imitant les communications officielles des fabricants. Ces lettres demandent de scanner un QR code ou d’entrer une phrase de récupération sous prétexte de vérification de sécurité. C’est du social engineering old school, mais il fonctionne parce que les gens font confiance au courrier physique.

6 mesures que le RSSI peut initier

Ce sujet est à la frontière entre la cybersécurité et la sûreté physique. Le RSSI ne peut pas tout résoudre seul, mais il peut impulser une démarche et coordonner les actions avec la direction, les RH et la sûreté.

1. Audit OSINT des expositions personnelles

Première action concrète : faire réaliser un audit OSINT pour les dirigeants et collaborateurs exposés. L’objectif est de reconstituer ce qu’un attaquant pourrait trouver en sources ouvertes : adresse personnelle dans les registres d’entreprise, publications sur les réseaux sociaux mentionnant des cryptomonnaies, présence dans des fuites de données connues. Des sociétés spécialisées comme Perimeter Lab, fondée par d’anciens employés de Ledger, proposent exactement ce type de prestation.

2. Sensibilisation ciblée des collaborateurs concernés

Les collaborateurs détenant des cryptomonnaies doivent être sensibilisés aux risques spécifiques : ne jamais mentionner ses avoirs crypto sur les réseaux sociaux, se méfier des courriers physiques demandant des phrases de récupération, comprendre que la détention de hardware wallets peut faire d’eux des cibles physiques.

3. Nettoyage des données publiques

Travailler avec le service juridique pour retirer les adresses personnelles des dirigeants des registres publics accessibles en ligne. Le député Paul Midy a introduit une proposition de loi pour automatiser ce retrait en France. En attendant, des démarches volontaires sont possibles auprès des registres du commerce et des bases de données d’entreprises.

4. Renforcement de la sécurité physique

Pour les collaborateurs identifiés comme à risque : revue des dispositifs de sûreté au domicile, mise en place d’alertes, coordination avec les forces de l’ordre locales si nécessaire. Certaines entreprises ont commencé à proposer un accompagnement sûreté à leurs dirigeants exposés, incluant des audits physiques de domicile et des procédures d’urgence.

5. Politique de sécurité pour les hardware wallets

Si l’entreprise utilise des wallets hardware pour des activités professionnelles, une politique de sécurité dédiée est indispensable : stockage sécurisé des clés, multi-signature obligatoire pour les transactions importantes, rotation des accès, procédure de révocation en cas de compromission. Le point clé : aucun collaborateur ne doit pouvoir, seul, transférer des fonds significatifs sous la contrainte.

6. Veille et coordination avec les autorités

La police nationale française a créé fin 2024 une unité spécialisée dans les crimes liés aux cryptomonnaies, collaborant avec des entreprises d’analyse blockchain comme Chainalysis pour tracer les rançons. Le RSSI doit maintenir une veille active sur les incidents rapportés et les modes opératoires. Le cadre réglementaire MiCA, attendu pour mi-2026, devrait également renforcer les exigences de sécurité.

Ce qu’il faut retenir

La menace crypto n’est plus virtuelle. Elle est physique, violente, et elle touche la France en premier. Les clés physiques de type Ledger ou Trezor, conçues pour protéger les actifs numériques, deviennent paradoxalement un marqueur de richesse qui attire les criminels. Le RSSI ne peut pas ignorer ce risque sous prétexte qu’il sort du périmètre technique.

D’expérience, c’est exactement le type de menace hybride qui définit le rôle moderne du RSSI. La cybersécurité ne s’arrête pas au firewall. Quand les données fuitées d’une plateforme servent à planifier un enlèvement, la frontière entre sécurité informatique et sûreté physique n’existe plus.

Ressources CyberLead

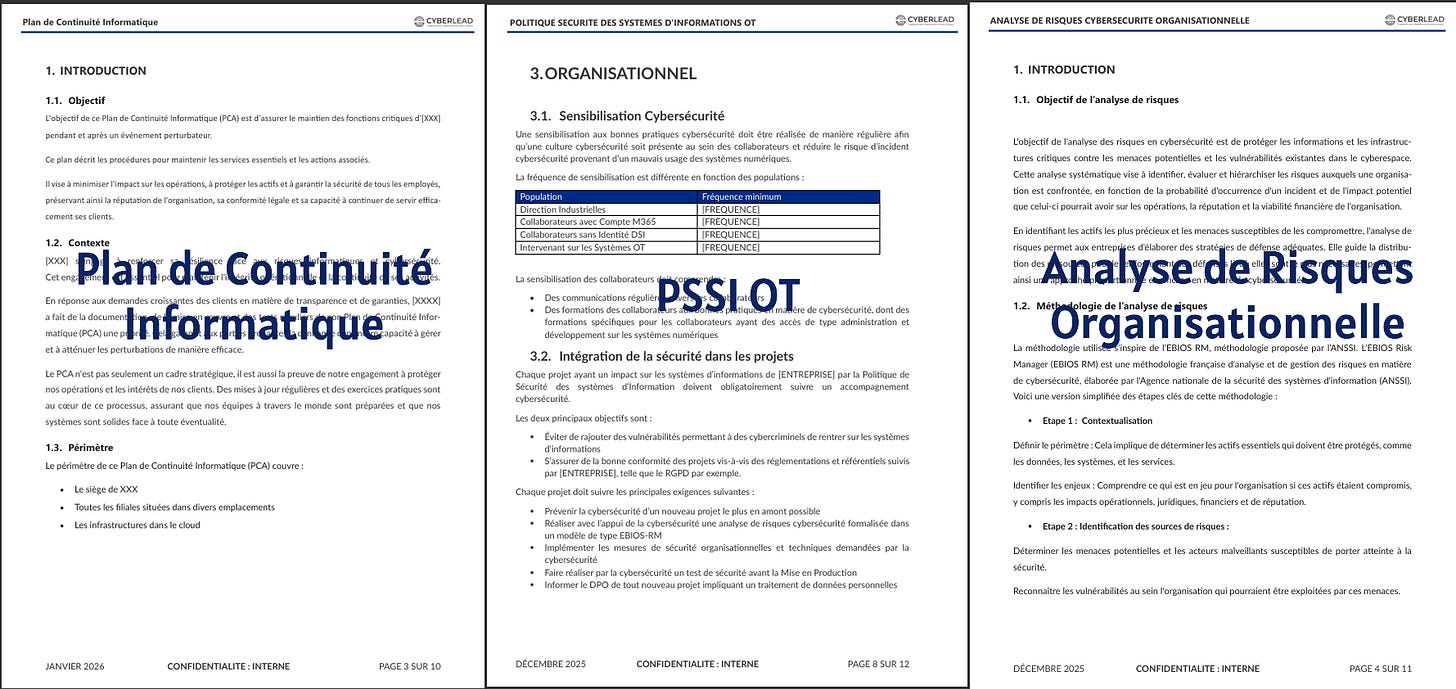

Afin de faire connaitre CyberLead, dont je suis le CEO , j’ai conçu le Kit RSSI avec un ensemble de templates et documents issus de mon expérience de RSSI dans des structures de différentes tailles et différentes maturités. Chaque livrable est pensé pour être utilisé en situation réelle : gouvernance, conformité, projets et opérations.

Vous voyez un post LinkedIn sur le sujet , n’hésitez pas et partagez cet article en commentaire !