Les capteurs IoT en usine : le vecteur d'attaque que personne ne surveille

On sécurise les automates, les IHM, les serveurs de supervision. Mais les milliers de capteurs connectés dans l'atelier, on y pense rarement.

Le borgne dans votre réseau OT

D'expérience, quand on demande à un RSSI industriel combien de capteurs IoT sont déployés dans son usine, la réponse oscille entre "une centaine" et "je ne sais pas exactement". Quand on fait l'inventaire réel, on se retrouve souvent avec deux à cinq fois plus d'équipements que prévu — des capteurs de température ajoutés lors d'un projet pilote, des passerelles WiFi installées par la maintenance, des équipements de mesure connectés directement sur le réseau sans autorisation formelle. Ces équipements existent, ils communiquent, et ils ne sont dans aucun registre de sécurité.

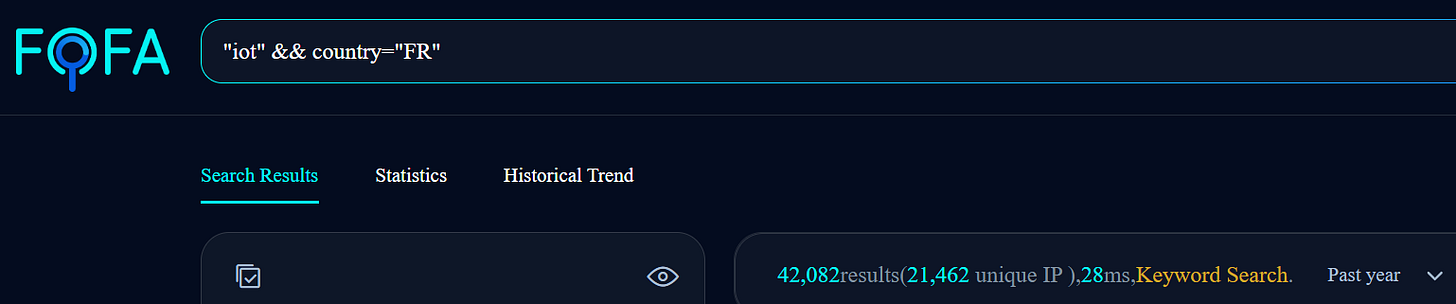

C'est le paradoxe de l'IoT industriel : ces capteurs sont déployés pour améliorer la visibilité opérationnelle — mesurer, surveiller, optimiser — mais ils créent en parallèle une zone d'ombre dans la posture de sécurité. Selon le rapport Forescout 2025, les attaques ciblant les équipements IoT industriels ont augmenté de 136% en un an. Et dans la grande majorité des cas analysés, le vecteur d'entrée initial était un équipement IoT non géré, non patché, ou accessible avec ses identifiants d'usine.

Pourquoi les capteurs IoT sont une cible de choix

Les capteurs IoT industriels cumulent plusieurs caractéristiques qui en font des cibles attractives. Ils sont nombreux et souvent identiques — compromettre un modèle de capteur, c'est potentiellement compromettre des centaines d'équipements en même temps. Ils fonctionnent avec des ressources limitées qui ne permettent pas d'embarquer des agents de sécurité ou de gérer des certificats complexes. Ils sont rarement mis à jour — le cycle de mise à jour d'un capteur industriel, quand il existe, est souvent annuel ou bi-annuel. Et ils sont souvent connectés directement au réseau IT pour transmettre leurs données vers des plateformes cloud d'analyse, créant des ponts entre le réseau OT et l'extérieur.

Un capteur IoT compromis peut servir de point d'appui pour une reconnaissance du réseau interne, un mouvement latéral vers d'autres équipements, l'exfiltration de données de production, ou dans les cas les plus sévères, la perturbation des process industriels qu'il est censé surveiller.

4 mesures pour réduire la surface d'attaque IoT en usine

1. Inventorier tous les équipements IoT — y compris ceux qu'on ne connaît pas

La première mesure est la plus difficile à accepter psychologiquement : reconnaître qu'on ne sait pas ce qui est connecté sur le réseau. Une sonde de surveillance passive — Claroty, Nozomi, Forescout — permet de découvrir automatiquement tous les équipements présents sur le réseau, y compris ceux qui n'ont jamais été déclarés. Le résultat de cet inventaire est souvent une surprise, et c'est précisément pour ça qu'il faut le faire.

2. Segmenter les capteurs IoT dans des VLAN dédiés

Les capteurs IoT n'ont aucune raison légitime d'accéder à d'autres équipements du réseau que les serveurs de collecte de données vers lesquels ils envoient leurs mesures. Les isoler dans des VLAN dédiés avec des règles de pare-feu strictes limite considérablement la propagation en cas de compromission. Si un capteur est infecté, il ne peut pas servir de tremplin vers le reste du réseau.

3. Changer systématiquement les identifiants d'usine

C'est la mesure la plus simple et pourtant la moins appliquée. Les identifiants par défaut des capteurs IoT industriels sont publiquement documentés — sur les sites des constructeurs, sur Shodan, dans les bases de données d'attaquants. Un simple scan du réseau avec ces identifiants permet à n'importe qui d'accéder à des centaines d'équipements. Mettre en place un processus de changement systématique des identifiants à la mise en service est non négociable.

4. Mettre en place une détection comportementale sur le trafic IoT

Un capteur de température qui commence à scanner d'autres adresses réseau ou à établir des connexions vers des destinations inconnues — c'est un signal d'alerte clair. La surveillance comportementale passive permet de détecter ces anomalies sans perturber le fonctionnement des équipements. C'est la seule approche qui permet de détecter une compromission sur un équipement qui ne peut pas embarquer d'agent de sécurité.

L'angle mort organisationnel

Au-delà des mesures techniques, le problème IoT en usine a une dimension organisationnelle forte. Dans beaucoup d'entreprises industrielles, les capteurs IoT sont achetés et déployés par les équipes de production ou de maintenance, sans validation préalable de la DSI ou du RSSI. Le service IT n'est consulté que pour la connexion réseau — et encore, pas toujours. Ce shadow IoT est la conséquence directe d'un processus d'achat qui ne prévoit pas de validation cybersécurité pour les équipements "petits" ou "périphériques".

La solution passe par une politique d'achat claire : tout équipement se connectant au réseau industriel — quelle que soit sa taille ou son coût — doit faire l'objet d'une validation cybersécurité avant déploiement. Ce n'est pas une bureaucratie supplémentaire, c'est un garde-fou indispensable face à la prolifération des objets connectés en milieu industriel.

Un retour terrain qui illustre l'enjeu

Lors d'un audit dans une usine pharmaceutique, nous avons identifié 47 capteurs de température et d'humidité connectés au réseau OT pour surveiller les conditions de stockage des produits finis. Sur ces 47 capteurs, 41 utilisaient encore les identifiants d'usine, 12 n'avaient pas reçu de mise à jour firmware depuis leur installation initiale — soit plus de quatre ans — et 6 étaient directement accessibles depuis le réseau IT sans aucune règle de filtrage. Aucun de ces capteurs n'apparaissait dans le registre d'actifs de la DSI. Pourtant, certains d'entre eux stockaient localement des données de traçabilité réglementaire. La compromission de ces capteurs aurait eu des conséquences directes sur la conformité réglementaire du site — bien au-delà de la cybersécurité au sens strict.

Ce qu'il faut retenir

Les capteurs IoT industriels sont le nouveau périmètre à sécuriser. Nombreux, souvent mal gérés, connectés à des réseaux critiques, ils représentent une surface d'attaque en expansion rapide. Les quatre mesures présentées ici — inventaire, segmentation, changement des identifiants, détection comportementale — constituent le socle minimal d'une démarche de sécurisation IoT en environnement industriel.

Ressources CyberLead

Afin de faire connaitre CyberLead, dont je suis le CEO , j’ai conçu le Kit RSSI avec un ensemble de templates et documents issus de mon expérience de RSSI dans des structures de différentes tailles et différentes maturités. Chaque livrable est pensé pour être utilisé en situation réelle : gouvernance, conformité, projets et opérations.

Vous voyez un post LinkedIn sur le sujet , n’hésitez pas et partagez cet article en commentaire !