L’importance de l’intégration et de l’interconnexion des outils de sécurité

L'interconnexion, un des premières critères de sélection entre outils de sécurité

J’ai vécu il y a quelques années dans la Silicon Valley et j’ai pu constater à quel point l’intégration et l’exigence d’API faisaient déjà partie du paysage informatique. À l’époque, beaucoup d’entreprises considéraient comme allant de soi le fait de pouvoir connecter leurs systèmes entre eux, pour échanger et traiter des données de manière fluide.

Aujourd’hui, dans le domaine de la cybersécurité, on assiste enfin à la même exigence : nos outils doivent pouvoir travailler ensemble, échanger des informations et automatiser certaines tâches pour gagner en efficacité.

Dans cet article, je vous propose de faire un tour d’horizon sur cinq points qui, à mon sens, illustrent bien pourquoi l’intégration et l’interconnexion des solutions de sécurité sont devenues indispensables.

L’expérience Silicon Valley : API et intégration comme piliers de la réussite

Lorsque j’étais dans la Silicon Valley, j’ai vu que l’utilisation d’API et l’aptitude à faire communiquer différentes solutions entre elles faisaient déjà partie des pratiques courantes. Les startups de la Tech vivaient littéralement de ces intégrations : elles créaient des plateformes ouvertes, capables de se connecter à toutes sortes de services tierce partie. Résultat, l’écosystème s’en trouvait démultiplié, et les entreprises pouvaient développer rapidement de nouveaux services ou produits en s’appuyant sur des briques existantes.

Il me semble logique que la cybersécurité se dirige dans la même direction. Nous devons plus que jamais faire face à des menaces complexes, et il n’est plus envisageable de traiter les incidents ou d’analyser les alertes de manière isolée, sans communication entre nos outils. La cohésion entre solutions de sécurité est devenue un facteur clef d’efficacité.

Le manque de ressources en cybersécurité

Tout le monde le remarque : la demande en spécialistes de la cybersécurité explose. Mais même si les budgets dédiés augmentent, les équipes sur le terrain sont submergées. Les entreprises peinent à recruter les profils dont elles ont réellement besoin et, dans de nombreux cas, elles finissent par engager moins de spécialistes que souhaité. Cela ne veut pas dire qu’il faille baisser les bras, bien au contraire. Cela signifie qu’il est urgent de repenser nos approches et nos process pour optimiser la charge de travail.

Dans ce contexte, l’automatisation joue un rôle clé : il est essentiel que nos solutions de cybersécurité puissent échanger leurs résultats, leurs alertes et leurs logs sans que les équipes doivent tout manipuler à la main. Quand des outils sont capables de communiquer et d’orchestrer automatiquement certaines tâches, on réduit nettement la pression sur les analystes. On libère du temps pour des missions à plus forte valeur ajoutée : la recherche de vulnérabilités, l’investigation poussée ou la formation. L’idée est que l’humain ne fasse pas des tâches automatisables, pour se concentrer sur les aspects de la cybersécurité qui demandent réellement de l’expertise.

La migration vers le SaaS

L’évolution vers le SaaS (Software as a Service) est une tendance lourde, y compris en cybersécurité. De plus en plus d’éditeurs proposent leurs solutions en mode cloud, hébergées et managées à distance. Dans bien des cas, c’est un avantage : plus besoin de gérer l’infrastructure associée, ni la mise à jour des applications. L’accessibilité est instantanée, il suffit d’un navigateur internet.

Cependant, ce basculement vers des outils de cybersécurité en mode SaaS peut aussi multiplier les interfaces et les consoles différentes. Certaines entreprises se retrouvent avec un éventail d’outils, chacun ayant sa propre plateforme en ligne, parfois sans passerelle unifiée. Pour ne pas perdre en lisibilité et en efficacité, cette diversité doit pouvoir être gérée à travers une couche d’intégration : des connecteurs, des API, ou des workflows qui permettent d’agréger les informations. Sinon, la multiplication des portails finit par devenir un casse-tête. D’où l’importance cruciale de la notion d’interconnexion.

S’inspirer d’autres domaines : l’exemple du marketing

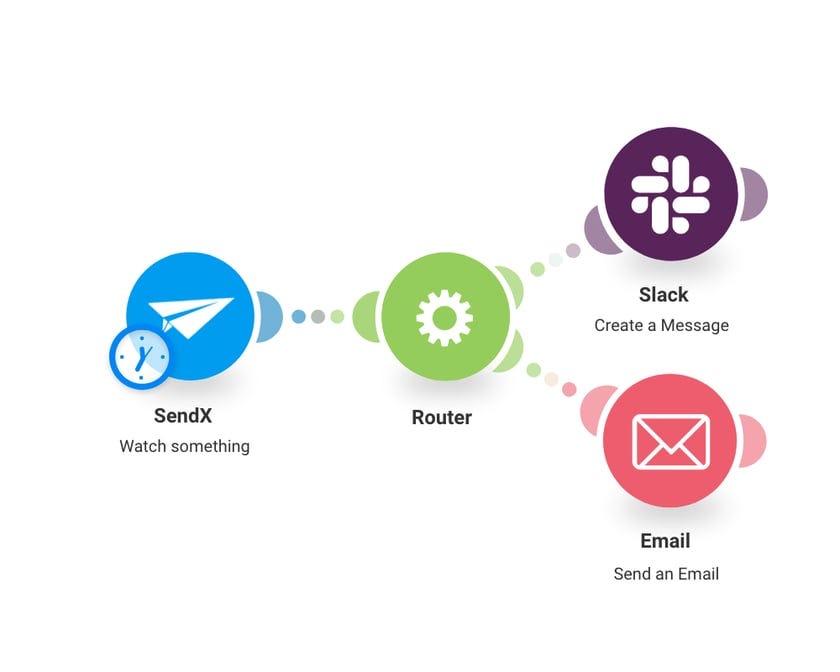

Souvent, j’aime regarder ce qui se fait dans d’autres secteurs pour en tirer des leçons. Dans le marketing, par exemple, des solutions comme Make (ex-Integromat) ou Zapier existent depuis un moment déjà et offrent un niveau de maturité très correct. Elles permettent d’automatiser les tâches répétitives : dès que tel événement se produit sur un outil, on déclenche une action sur un autre outil. L’intérêt ? On gagne du temps, on évite des erreurs et on fluidifie les process.

C’est exactement le même principe qu’on devrait retrouver dans la cybersécurité, où l’on a finalement besoin de réaliser des workflows semblables : en cas d’alerte, de détection d’une anomalie ou d’un événement particulier, on pourrait déclencher automatiquement des actions dans d’autres solutions (par exemple, isoler un endpoint, bloquer une adresse IP, relever des indicateurs de compromission, lancer des analyses complémentaires, etc.). Ce genre d’orchestration rend les équipes plus agiles et accélère la détection et la réponse aux incidents.

Des indicateurs de sécurité de plus en plus poussés

Enfin, un autre aspect essentiel : la nécessité de remonter les données clés de sécurité vers un ou plusieurs tableaux de bord. Les dirigeants et les responsables sécurité ont besoin de métriques. Ils veulent visualiser clairement l’évolution du risque, le volume d’attaques bloquées, le niveau de vulnérabilités détectées, etc.

Pour bâtir des indicateurs fiables et pertinents, il est impossible de rester cloisonné. On a besoin que les données issues de différentes solutions, de différents environnements, puissent remonter facilement vers un point central, un SIEM (Security Information and Event Management) ou un autre outil d’analyse et de supervision. Sans un minimum d’intégration ou d’interconnexion, vous allez vous retrouver à gérer plusieurs rapports éparpillés, ce qui n’est pas viable sur le long terme.

Conclusion : la simplicité au service de la sécurité

Depuis mon passage dans la Silicon Valley, j’ai gardé un attachement particulier à cette idée de fluidité : un système informatique n’est jamais isolé, mais s’inscrit dans un ensemble plus grand. Pour la cybersécurité, la même logique doit prévaloir. On gagne à choisir des solutions capables de s’interconnecter, d’échanger, de déclencher des actions chez les autres. C’est un gage de productivité pour les équipes, et c’est aussi un atout majeur pour répondre plus vite aux menaces.

Mon point de vue est simple et pragmatique : mieux vaut investir dans des solutions qui s’intègrent facilement au sein d’un écosystème existant, plutôt que de multiplier les plateformes isolées. Cela évite la fragmentation et permet de s’adapter à la complexité croissante des attaques cyber.

Article Intéressant ? N’hésitez pas également à le partager !

Retrouvez toutes nos ressources sur notre site web