Purdue Model vs Zero Trust OT : ce qui change vraiment pour le RSSI

On parle de Zero Trust pour l'OT depuis 3 ans. En pratique, peu d'industriels savent ce que ça change concrètement dans leur secteur

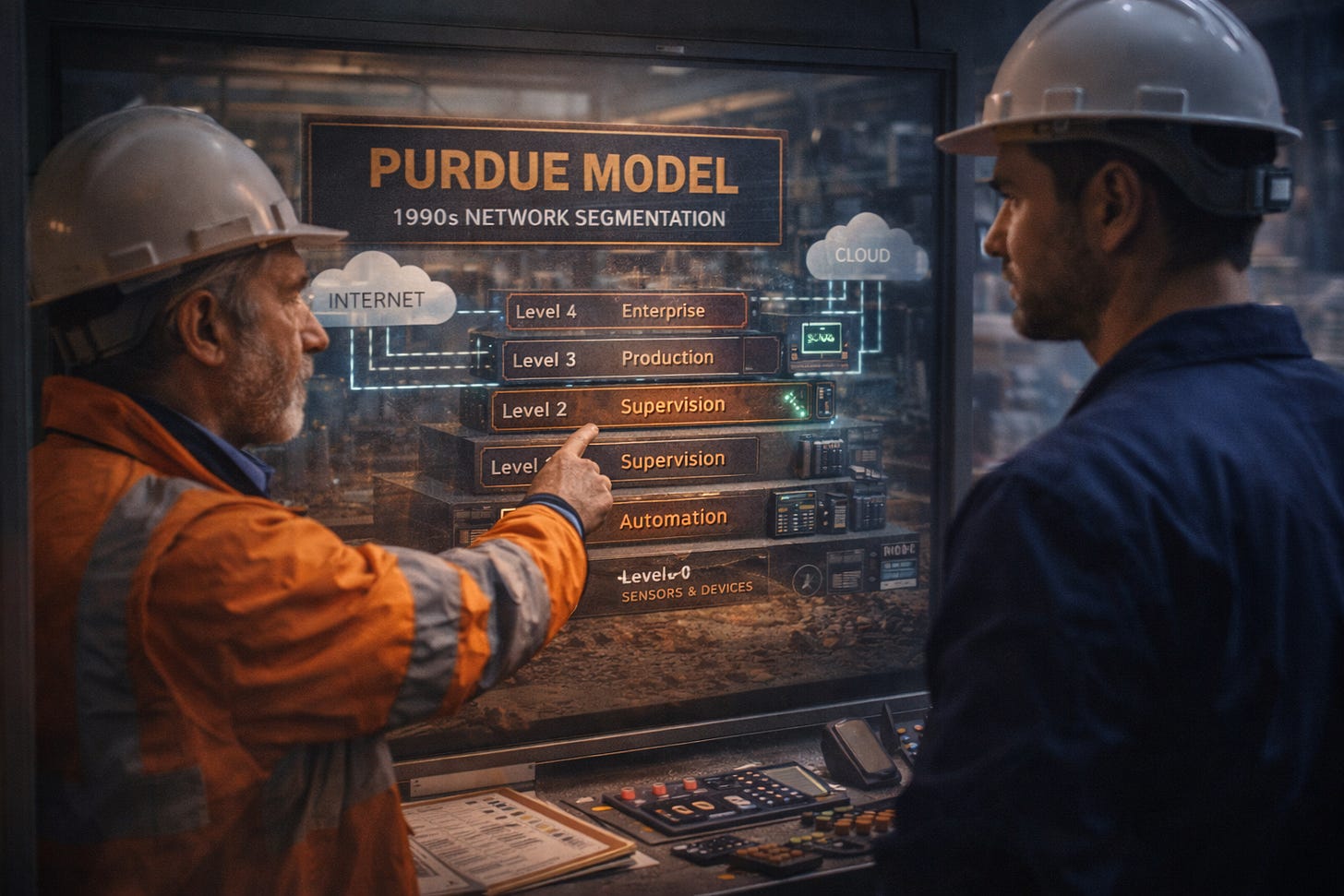

Un modèle né avant Internet, toujours présent dans vos usines

Le modèle de Purdue, conçu dans les années 1990, découpait les réseaux industriels en niveaux étanches : le niveau 0 pour les capteurs et actionneurs, le niveau 1 pour les automates, le niveau 2 pour la supervision, le niveau 3 pour les systèmes de gestion de production, et le niveau 4 pour les systèmes d'entreprise. L'idée était simple : isoler physiquement et logiquement chaque niveau pour contenir les incidents. Dans un monde sans connexions Internet ni interconnexion IT/OT massive, ça fonctionnait.

En 2025, ce modèle est partout mis à rude épreuve. Les usines se connectent au cloud pour les analyses de données de production. Les fournisseurs accèdent à distance aux automates pour la maintenance. Les ERP dialoguent directement avec les systèmes de supervision. La frontière IT/OT a fondu sous la pression de l'industrie 4.0, et le modèle de Purdue ressemble de plus en plus à une belle théorie que personne n'applique vraiment sur le terrain.

Ce que Zero Trust apporte et ce qu'il ne résout pas seul

Le Zero Trust est un paradigme apparu dans le monde IT : ne faire confiance à aucun utilisateur, aucun équipement, aucun flux réseau par défaut, et vérifier systématiquement chaque accès.

Trois principes fondamentaux le structurent.

Le premier est "ne jamais faire confiance, toujours vérifier". Chaque connexion est authentifiée, même si elle vient du réseau interne. Un automate qui envoie des données à un serveur de supervision doit être identifié et son comportement validé en permanence. Le deuxième est le moindre privilège : chaque équipement ou utilisateur n'accède qu'aux ressources strictement nécessaires à sa fonction. Le technicien de maintenance n'a pas accès à l'ensemble du réseau OT, seulement aux équipements de sa zone d'intervention. Le troisième est l'hypothèse de compromission : l'architecture est conçue en partant du principe qu'un attaquant est peut-être déjà à l'intérieur, ce qui implique une segmentation interne rigoureuse et une détection active des comportements anormaux.

Le problème dans l'environnement industriel : les équipements OT ne supportent pas les agents de sécurité, ne parlent pas TLS, ne savent pas s'authentifier auprès d'un annuaire centralisé. Appliquer les principes Zero Trust sur un automate Siemens des années 2000, c'est techniquement impossible sans mécanismes compensatoires.

Vers un modèle Purdue 2.0 : la synthèse pragmatique

Ce qui émerge dans les organisations les plus avancées n'est ni du Purdue pur ni du Zero Trust pur, mais une hybridation pragmatique. L'idée : conserver la logique de segmentation en niveaux du modèle Purdue, mais y appliquer les principes Zero Trust là où c'est techniquement possible, et des contrôles compensatoires là où ça ne l'est pas.

Concrètement : des DMZ industrielles entre les niveaux 2 et 3, des proxys applicatifs pour les accès distants fournisseurs, une authentification forte sur tous les accès IT/OT, et une surveillance comportementale passive sur les réseaux OT via des outils spécialisés. Ce n'est pas parfait, mais c'est applicable dans une usine réelle avec des contraintes de disponibilité non négociables.

3 questions pour évaluer votre maturité actuelle

1. Avez-vous une cartographie à jour de vos flux entre niveaux Purdue ?

Dans la plupart des usines, personne ne sait exactement ce qui passe du niveau 3 au niveau 2 et inversement. Les flux se sont créés au fil des projets, des intégrations ERP, des accès distants fournisseurs. Un audit des flux réseau OT est le point de départ obligatoire avant toute réflexion d'architecture. Sans carte, impossible de définir ce qu'on protège et comment.

2. Vos accès distants fournisseurs sont-ils contrôlés ou subis ?

L'accès distant est le vecteur d'attaque numéro un en environnement OT selon les rapports Dragos et Claroty des dernières années. Si vos fournisseurs se connectent via TeamViewer ou des VPN génériques sans authentification multifacteur et sans supervision en temps réel des sessions, vous avez un risque majeur ouvert en permanence. Mettre en place un bastion industriel Wallix, CyberArk ou équivalent n'est plus optionnel dans un contexte NIS2.

3. Votre détection couvre-t-elle le réseau OT ou seulement le réseau IT ?

La grande majorité des SOC d'entreprise ne voient pas le trafic OT. Ils surveillent les flux IT, les postes utilisateurs, les serveurs. Mais les automates, capteurs industriels et équipements de supervision restent dans une zone aveugle. La détection d'anomalies comportementales sur le réseau OT, le cœur de Nozomi Networks, Claroty ou Dragos, est devenue un prérequis de la maturité cybersécurité industrielle.

Le vrai risque : l'angle mort organisationnel

Dans les missions que j'ai menées, j'observe un pattern récurrent : les équipes IT considèrent que le réseau OT est "isolé donc sécurisé", et les équipes OT considèrent que "la sécurité c'est l'affaire de la DSI". Ce malentendu laisse des zones entières sans propriétaire de sécurité. Le modèle Purdue, mal appliqué, devient une fausse assurance : on croit les niveaux étanches alors qu'ils sont criblés d'exceptions non documentées, un accès VPN créé pour un prestataire il y a trois ans, une liaison directe niveau 2 vers le réseau bureautique ouverte pour un projet pilote et jamais refermée.

La vraie question n'est pas "Purdue ou Zero Trust ?" mais "qui est responsable de la cohérence de mon architecture OT, et a-t-il les moyens de l'évaluer et de l'améliorer ?" Sans réponse claire à cette question, aucun modèle d'architecture ne tiendra dans la durée.

Ce qu'il faut retenir

Le modèle de Purdue reste une référence utile pour structurer la réflexion sur la segmentation industrielle. Mais il ne peut plus être le seul cadre. Les principes Zero Trust : vérification systématique, moindre privilège, hypothèse de compromission doivent s'y superposer progressivement, là où les équipements le permettent. L'enjeu n'est pas de choisir entre deux modèles, c'est de construire une architecture cohérente avec la réalité opérationnelle de votre usine.

Vous voyez un post LinkedIn sur le sujet , n’hésitez pas et partagez cet article en commentaire !